Google nos obliga a mover ficha: Cambio en tus correos 🔄

Google cierra el acceso a cuentas externas desde su web. No te quedes colgado: descubre cómo vamos a migrar a Thunderbird para que sigas trabajando.

Leer aviso urgente →En TUPECÉ creemos que un usuario informado es un usuario seguro. Aquí encontrarás guías técnicas y consejos prácticos para alargar la vida de tus equipos.

Google cierra el acceso a cuentas externas desde su web. No te quedes colgado: descubre cómo vamos a migrar a Thunderbird para que sigas trabajando.

Leer aviso urgente →

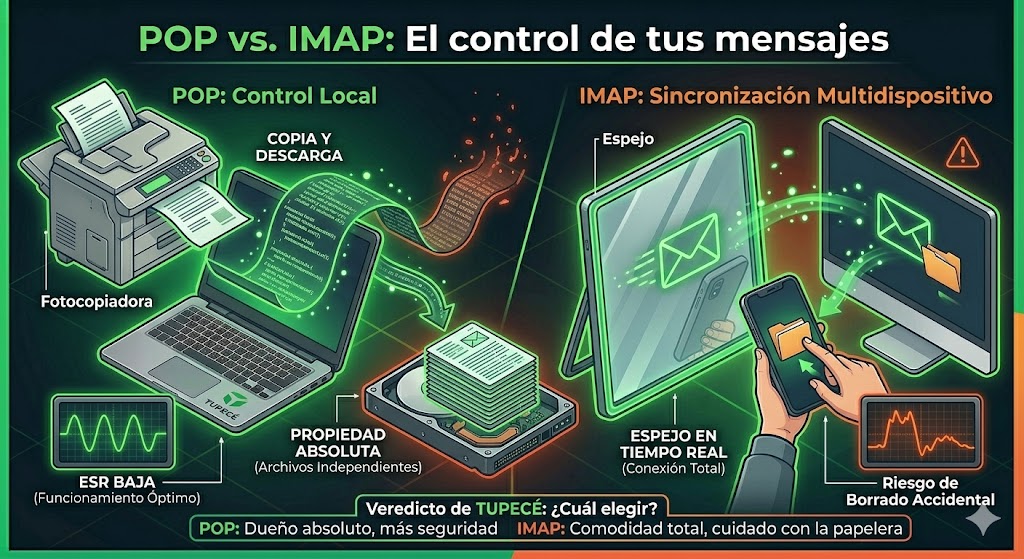

¿Quién manda sobre tus correos? Aprende la diferencia técnica entre "descargar una copia" o "mirar un espejo" para evitar pérdidas accidentales.

Entender las diferencias →

Descubre cómo protegemos tus equipos con inteligencia artificial y qué medidas debes tomar para que tu "cinturón de seguridad" digital sea infalible.

Leer informe →

¿Qué es realmente el Software Libre? Descubre cómo recuperar el control de tus dispositivos y proteger tu privacidad.

Leer artículo →

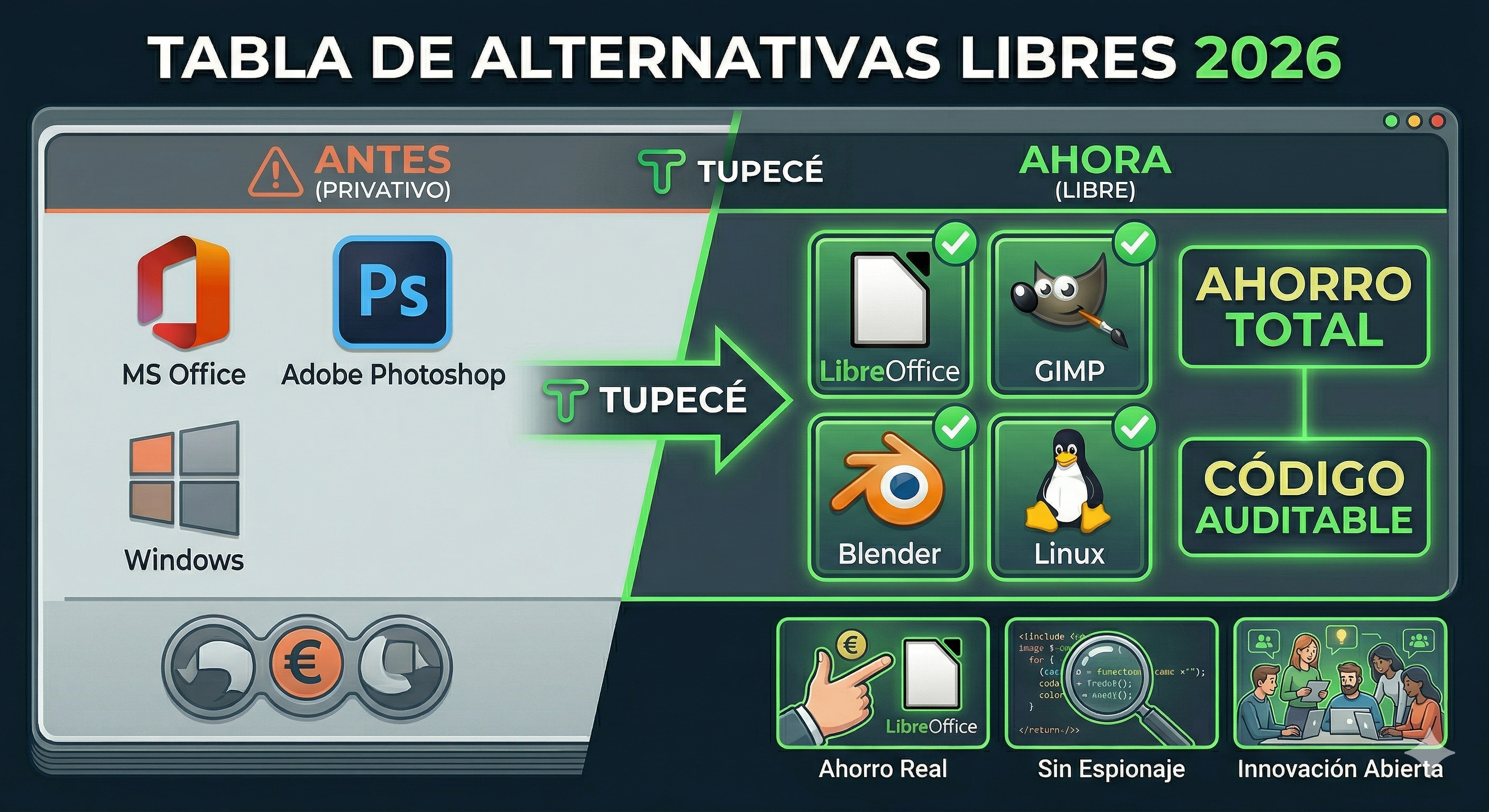

Sustituye Office, Photoshop o Windows por herramientas profesionales de código abierto. Guía completa de equivalencias.

Ver tabla →

La batalla entre la física y el diseño industrial. Aprende por qué fallan y cómo evitar una reparación costosa.

Leer artículo →

Muros, azulejos y vecinos. Entiende por qué tu conexión pierde fuerza y cómo optimizarla en casa.

Leer artículo →

Consejos reales para maximizar la vida útil de tus portátiles, móviles y tablets usando la química a tu favor.

Leer artículo →

¿Ahorro o ruina? Por qué un cargador de 15€ puede acabar fulminando la placa base de tu ordenador.

Leer artículo →

El "método del ocho" y otros trucos técnicos para evitar que los cables internos de tu cargador se partan.

Leer artículo →

La causa principal de que los equipos no enciendan. Aprende a identificarlos antes de que causen un desastre.

Leer artículo →

Cuando el diseño se convierte en una trampa. Una reflexión técnica sobre el derecho a reparar tus dispositivos.

Leer artículo →

Protege tu privacidad en 2026. Claves esenciales para mantener a raya el software malintencionado.

Leer artículo →